รู้ยัง!DDoS รูปแบบไหนที่ฮอตมากที่สุดในปี 2014

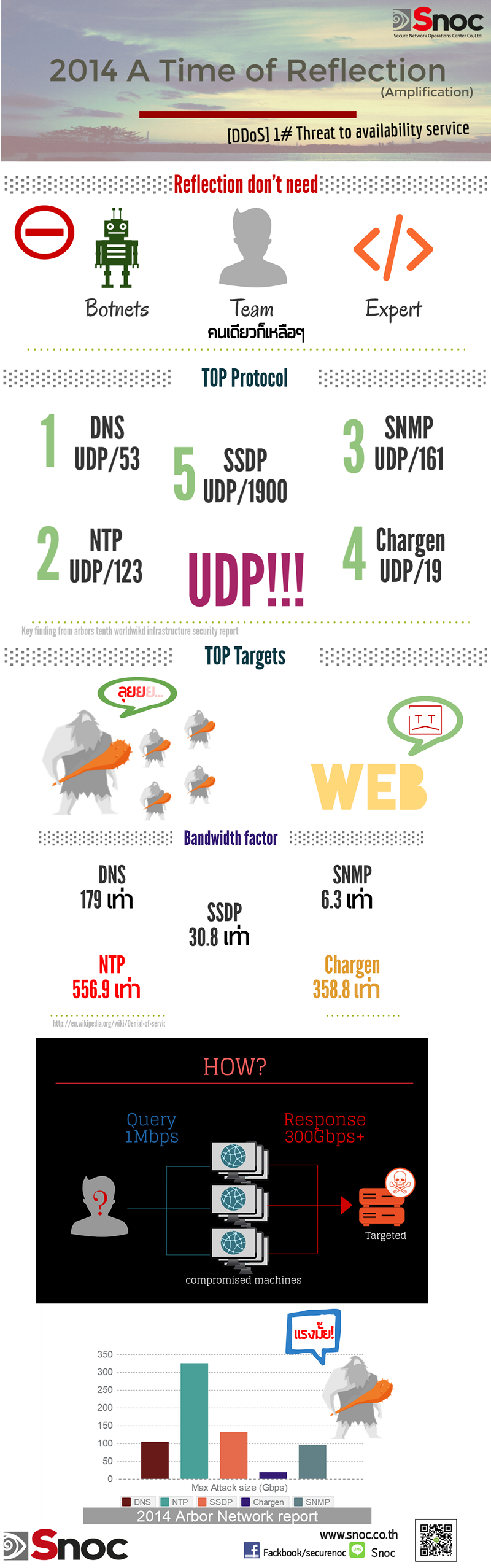

ตอบ: Reflection หรือ Amplification

ถาม: Reflection/Amplification มันคืออะไร?

ตอบ: เป็นเทคนิคการโจมตีที่อาศัยช่องโหว่ของ UDP ที่ทำให้สามารถปลอมการสื่อสารได้

ถาม: ทำไมถึงฮอตมากที่สุดล่ะ

ตอบ: เพราะมันง่าย และโจมตีได้ถึง 300Gbps สบายๆ

ถาม: เทคนิคนี้ยากง่ายขนาดไหน

ตอบ: ง่ายกว่าการโจมตีชนิดไหนๆที่ผ่านมา โดยเทคนิคเก่าๆจำเป็นต้อง มีบอทเน็ตจำนวนมหาศาล, มีผู้ร่วมดำเนินการมาก และสุดท้ายคือต้องรู้เทคนิคสูง แต่เทคนิคนี้ไม่จำเป็นเลย

ถาม: แล้วเขาทำอย่างไร

ตอบ: เทคนิคนี้อาศัยเพียงสองอย่าง 1) DNS server ที่เป็นแบบเปิด ความหมายคือใครก็ได้สามารถใช้งานได้ อัตราส่วนโดยประมาณคือ 100 เครื่องต่อ 1Gbps โดยสามารถหาได้ที่ Open Resolver Project 2) ระบบที่สามารถปลอมไอพีได้ (ซึ่งส่วนใหญ่ก็สามารถทำได้)

ถาม: แล้วอย่างไรต่อครับ เริ่มตื่นเต้นแล้ว!

ตอบ: ผู้ก่อการก็จะปลอม IP Address ของเป้าหมาย เช่นถ้าเขาต้องการโจมตี www.Snoc.co.th ก็ปลอมเป็น IP 111.223.56.4 แล้วไปกวาดถามหา DNS server ซึ่งแน่นอน DNS server ก็จะตอบกลับไปยังเว็บไซต์ของ Snoc ด้วยปริมาณข้อมูลมหาศาล จนทำให้ตัดการติดต่อกับอินเทอร์เน็ต

ถาม: แบบนี้เว็บ www.snoc.co.th ก็ร่วงสิ

ตอบ: อ้อ เว็บของเราป้องกันอยู่ครับ

ถาม: ป้องกันอย่างไรครับ?

ตอบ: เราใช้เทคนิคที่เรียกว่า Anycast ซึ่งเป็นเทคนิคที่ใช้การทำ Load Balance ที่เจ้าใหญ่ๆก็ทำกันเช่น Google DNS และด้วยเทคนิคนี้ก็ทำให้เราสามารถป้องกันการโจมตี DDoS ได้มากถึง 1.2Tbps เลยทีเดียว (แค่ในไทยเราก็ป้องกันได้มากกว่า 100Gbps แล้วนะ แอบบอก แอบบอก ^^)

ถาม: แล้วถ้าใครไม่มี Anycast ล่ะทำอย่างไร?

ตอบ: ทำใจ! อ้อไม่ใช่ครับ ก็ต้องลงทุนฮาร์ดแวร์ และเช่าแบนวิดจำนวนมหาศาลที่สามารถรองรับการโจมตีขนาดใหญ่นี้ได้ คำนวณแบบไซส์ขนาดกลางก็ราวๆ 10 ล้านบาทได้ครับ

ถาม: แพงขนาดนั้นเลยเหรออออออออออออ

ตอบ: นั่นเลยเป็นปัจจัยที่ทำให้เราเปิดให้บริการป้องกัน DDoS ในรูปแบบก้อนเมฆแห่งแรกในไทย โดยพาร์ทเนอร์กับทางต่างประเทศเพื่อช่วยกรองทราฟฟิคที่โดนบอมจากต่างประเทศ ซึ่งบอกได้เลยว่าถ้าใช้ของเรา ไม่ต้องห่วงว่า Bandwidth International ของคุณจะใช้งานไม่ได้!