ปีที่แล้ว 2019 DDoS Attack มีอัตราการเติบโตมากกว่า 84% หากมองย้อนกลับไปการโจมตีเติบโตขึ้นทุกปี เทคนิคที่ใช้โจมตี มิได้แปลกใหม่อะไร เป็นเพียงการโจมตีเทคนิคเดิมๆ Attack Sizing ขนาดใหญ่ขึ้น โตขึ้น เติบใหญ่เติบโตตามจำนวนอุปกรณ์และความเร็วอินเทอร์เน็ตที่ถูกพัฒนาขึ้น หากเปรียบ DDoS เป็นหุ้น ก็เป็นหุ้นเติบโต เป็นหุ้น VI และอีกสิ่งหนึ่งที่หลายคนมักจะถามกัน เรามีความเสี่ยงขนาดไหนที่จะถูกโจมตี คงตอบได้เพียงว่า มีโอกาสถูกโจมตีมีได้ทุกเมื่อ ทุกเวลา มิได้สัญญาณแจ้งเตือนอะไรใดๆทั้งสิ้น…

ทำความรู้จัก ทำความเข้าใจ DoS และ DDoS คืออะไร

DoS และ DDoS เป็นการโจมตีทางไซเบอร์ที่มุ่งหวังให้เป้าหมายไม่สามารถให้บริการได้ (Denial of Service) สิ่งที่แตกต่างระหว่าง Dos/DDoS คือปริมาณจำนวนไอพี ที่ใช้สำหรับโจมตี มีเพียงแค่ไอพีเดียวจะเรียกว่า DoS และหากตรวจพบปริมาณไอพีมีมากกว่าหนึ่งในการโจมตี จะเรียกว่า DDoS โดยในด้านเทคนิคแล้วการป้องกันการโจมตีชนิดหลัง (Distributed Denial of Service) เป็นไปได้ยากมาก ทำให้ในปัจจุบันผู้ไม่หวังดีมักจะคอยส่องหาช่องโหว่จาก IoT, CCTV, Router, Modem, Server เพื่อควบคุม เพื่อทำให้กลายเป็นบอทเน็ต (Botnet) เมื่อบอทเน็ตมีจำนวนมากเท่าไหร่ ก็สามารถสร้างความรุนแรงที่จะโจมตีได้ ยิ่งรุนแรง ยิ่งป้องกันยาก ซึ่งปัจจุบันก็มีอาชีพการให้บริการเช่าใช้บอทเน็ตเพื่อโจมตี DDoS ด้วย ซึ่งราคาเริ่มต้นเพียง 50 บาทเท่านั้น…

DDoS Attack Type

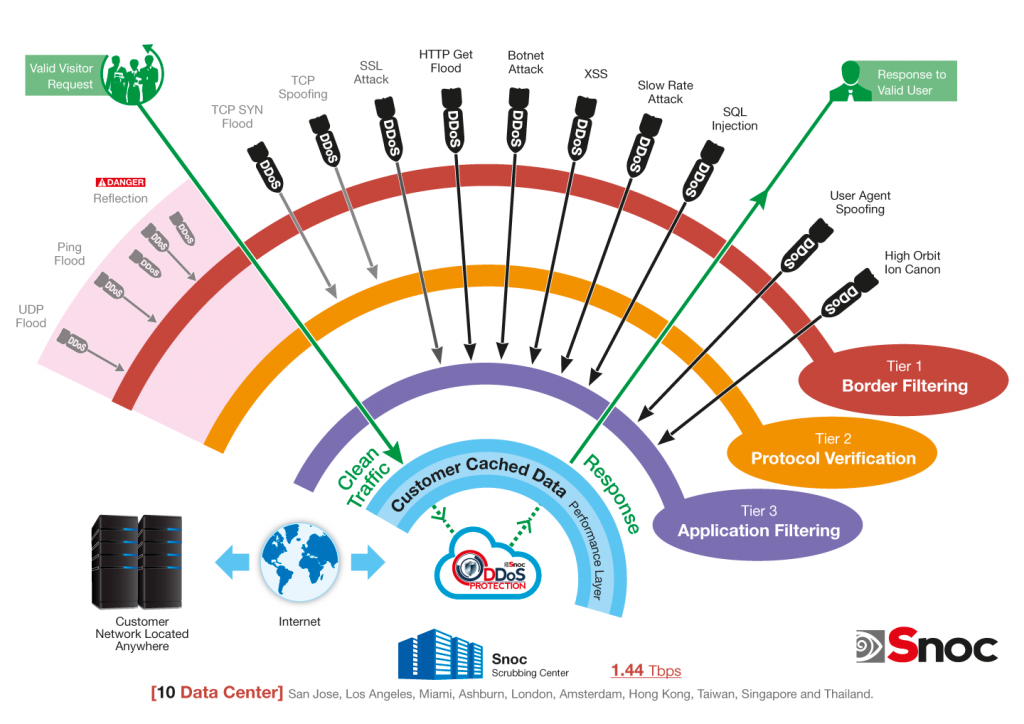

ลักษณะการโจมตี DDoS Attack ถูกแบ่งออกเป็นสองประเภท โดยประเภทแรกอาศัยปริมาณทราฟฟิค แบนด์วิธจำนวนมหาศาล มหาศาลจนสามารถตัดการเชื่อมต่ออินเทอร์เน็ตของเป้าหมายได้ การโจมตีรูปแบบนี้สามารถหยุดการทำงานของอุปกรณ์เครือข่าย (Network Device), เราเตอร์ (Router), สวิต (Switch), ไฟร์วอล (Firewall) และ IPS การโจมตีด้วยปริมาณทราฟฟิค แบนด์วิธมหาศาลแบบนี้เราเรียกกันว่า Volumetric Attack ตรวจจับได้ง่ายที่สุด หากแต่เป็นการโจมตีที่ป้องกันได้ยากที่สุด เทคนิคที่มักจะพบเห็นกันบ่อยมากๆ ก็คือ DNS/SSDP/NTP Amplification เจอกันทุกรอบเมื่อมีการจัดทำ DDoS Attack Report…

ลักษณะที่สอง เป็นการโจมตีมุ่งหวังไปในระดับแอพพลิเคชั่นให้หยุดทำงาน โดยการสร้างคอนเนคชั่น หรือใช้บอทเน็ตเข้าไปทำธุรกรรม ส่งเข้าไปพร้อมๆกัน จำนวนมหาศาล จนระบบไม่สามารถรองรับปริมาณคอนเนคชั่นที่เข้ามาพร้อมๆกัน จนหยุดทำงาน อาการจะเห็นได้ชัดจากอาการ High CPU/Memory การโจมตีในลักษณะนี้มีปริมาณทราฟฟิคหรือแบนด์วิธ ที่น้อยมาก แทบจะไม่แตกต่างจากปกติ ตรวจจับยากมากเมื่อดูจากทราฟฟิคกราฟ จะต้องตรวจสอบใน Application Log เพื่อวิเคราะห์ตรวจหาเป้าหมายใดที่ถูกโจมตี เราเรียกการโจมตีนี้ว่า Application Attack เป้าหมายจะเป็นเว็บเซอร์วิส เช่น E-Commerce, API Service เทคนิคที่พบในการโจมตีชนิดนี้ อาทิเช่น Slowloris, HTTP/S Flood เป็นต้น…

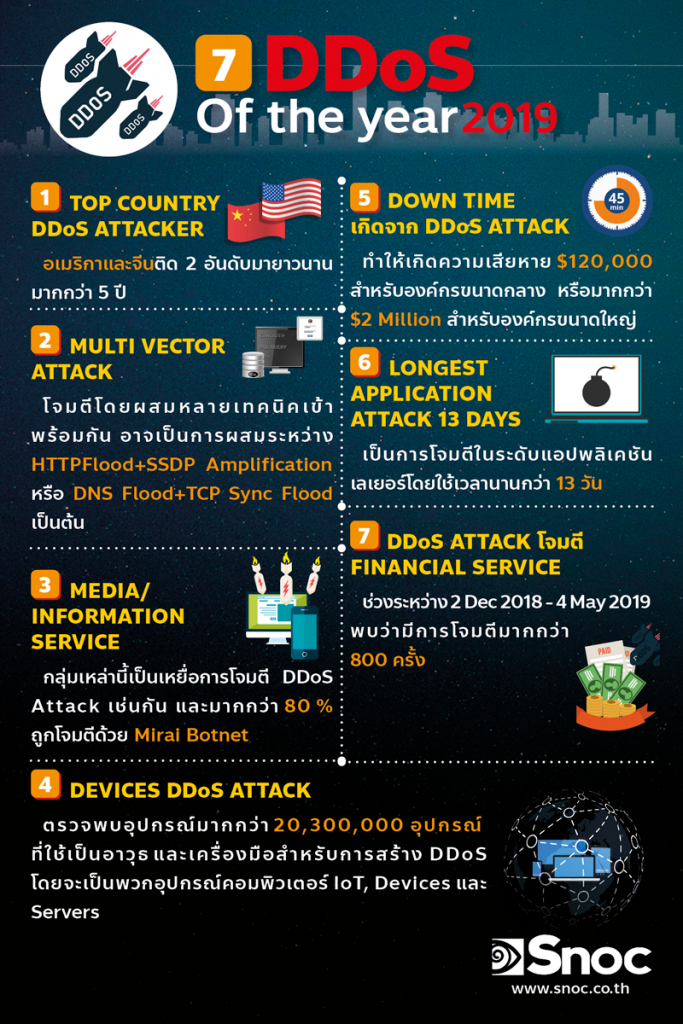

ห้วงปี 2019 ที่ผ่านมามีเหตุการณ์ที่น่าสนใจ ที่เราได้คัดมาให้ 7 หัวข้อใหญ่ๆ ดังนี้

- China และ U.S. สองประเทศนี้ติดสองอันดับแรก DDoS Attacker เสมอมายาวนานไม่น้อยกว่า 5 ปี

- A10 Networks (ผู้ให้บริการ Network Security) ตรวจพบอุปกรณ์มากกว่า 20,300,000 ชิ้น ถูกใช้เป็นอาวุธและเครื่องมือสำหรับการสร้าง DDoS Attack โดยจะเป็นอุปกรณ์จำพวกคอมพิวเตอร์, IoT devices และ servers

- พบการโจมตีลักษณะ Multi Vector Attack เป็นการโจมตีโดยการผสมหลายเทคนิคเข้าโจมตีพร้อมกัน อาจจะเป็นการผสมระหว่าง HTTP Flood + SSDP Amplification หรือ DNS Flood + TCP Sync Flood เป็นต้น (credit: NexusGuard)

- ดาวน์ไทม์ที่เกิดขึ้นจาก DoS และ DDoS attack สามารถทำให้เกิดความเสียหาย $120,000 สำหรับบริษัทขนาดกลาง หรือมากกว่า $2 million สำหรับองค์กรขนาดใหญ่

- Longest Application Attack เป็นการโจมตีในระดับแอพพลิเคชั่นเลเยอร์โดยตรง กินระยะเวลายาวนานกว่า 13 วัน (credit: Imperva)

- DDoS Attack มีการโจมตีเข้าไปยังกลุ่ม Financial service ซึ่งในระหว่าง Dec. 2, 2018 จนถึง May 4, 2019, Akamai พบว่ามีการโจมตีมากกว่า 800 ครั้ง

- IBM X-Force พบว่ากลุ่ม media/information service ก็ตกเป็นเหยื่อการโจมตี DDoS Attack เช่นกัน และมากกว่า 80 percent ถูกโจมตีด้วย Mirai Botnet